Świadomość phishingu: jak to się dzieje i jak temu zapobiegać

Dlaczego przestępcy wykorzystują atak phishingowy?

Jaka jest największa luka w zabezpieczeniach organizacji?

Ludzie!

Zawsze, gdy chcą zainfekować komputer lub uzyskać dostęp do ważnych informacji Informacja takich jak numery kont, hasła lub numery PIN, wszystko, co muszą zrobić, to zapytać.

phishing ataki są powszechne, ponieważ są:

- Proste do zrobienia – 6-letnie dziecko może przeprowadzić atak phishingowy.

- Skalowalne – Obejmują one zarówno ataki spear-phishing, które uderzają w jedną osobę, jak i ataki na całą organizację.

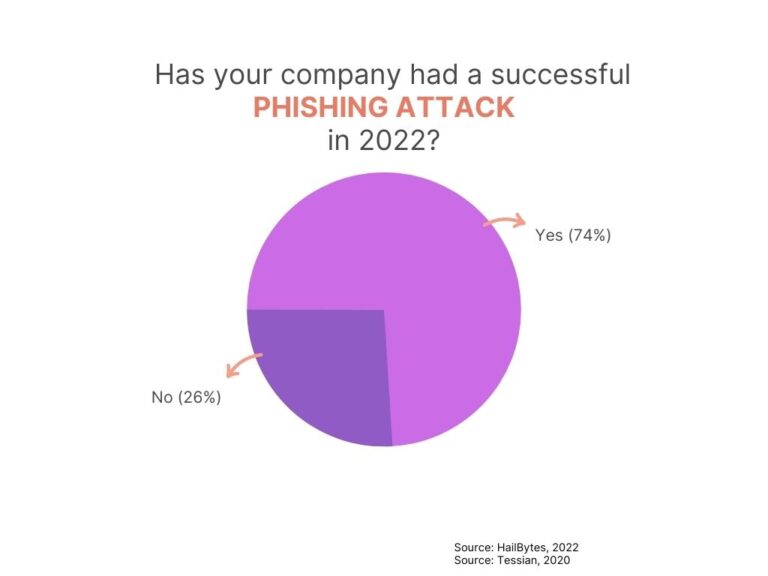

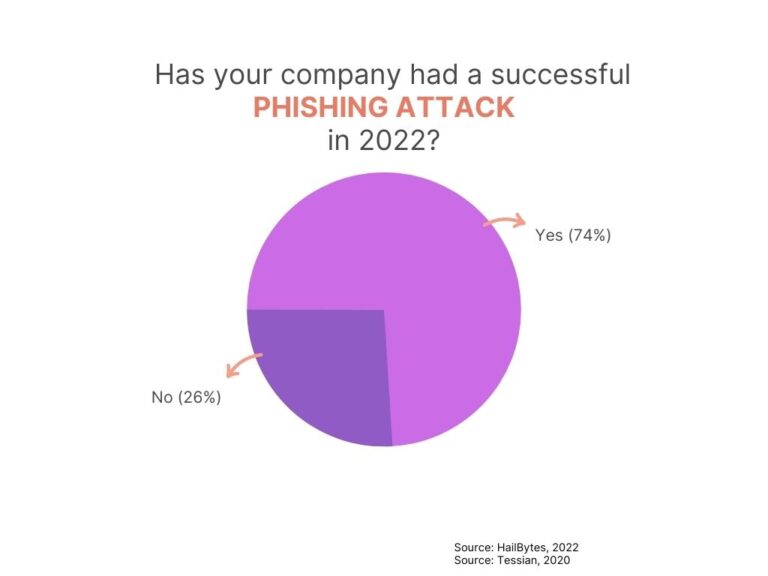

- Bardzo skuteczne - 74% organizacji doświadczyło udanego ataku phishingowego.

- Poświadczenia konta Gmail – $80

- Szpilka do karty kredytowej – $20

- Poświadczenia bankowe online dla kont z przynajmniej $ 100 w nich - $40

- Konta bankowe z przynajmniej $ 2,000 - $120

Prawdopodobnie myślisz: „Wow, moje konta idą za najniższego dolara!”

I to prawda.

Istnieją inne rodzaje kont, które mają znacznie wyższą cenę, ponieważ łatwiej jest zachować anonimowość przekazów pieniężnych.

Konta zawierające kryptowaluty to główna wygrana dla oszustów phishingowych.

Bieżące stawki dla kont kryptograficznych to:

- Coinbase - $610

- Blockchain.com – $310

- Binance - $410

Istnieją również inne pozafinansowe przyczyny ataków phishingowych.

Ataki phishingowe mogą być wykorzystywane przez państwa narodowe do włamywania się do innych krajów i wydobywania ich danych.

Ataki mogą mieć na celu osobistą wendetę lub nawet zniszczenie reputacji korporacji lub wrogów politycznych.

Przyczyny ataków phishingowych są nieskończone…

Jak rozpoczyna się atak phishingowy?

Atak phishingowy zwykle zaczyna się od tego, że przestępca od razu wychodzi i wysyła Ci wiadomość.

Mogą zadzwonić, wysłać wiadomość e-mail, wiadomość błyskawiczną lub SMS-a.

Mogą twierdzić, że są kimś, kto pracuje dla banku, innej firmy, z którą prowadzisz interesy, agencji rządowej, a nawet udają kogoś z Twojej własnej organizacji.

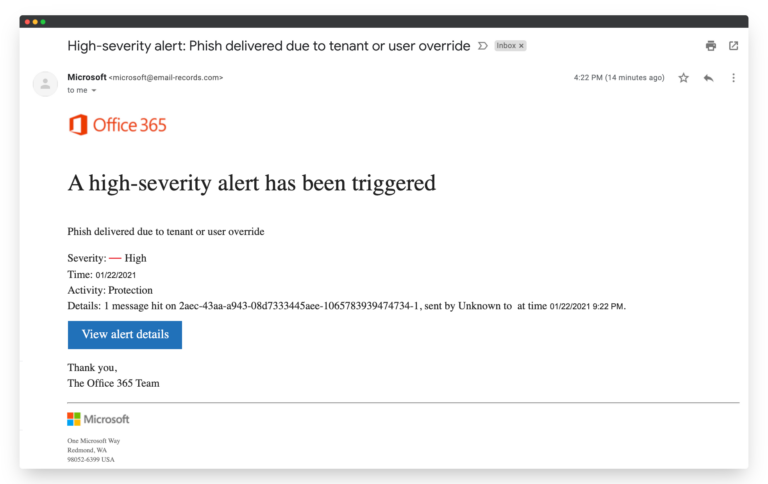

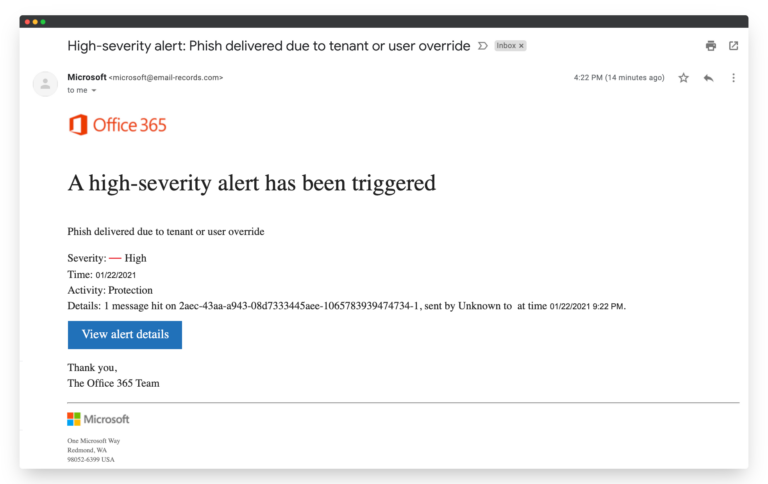

E-mail phishingowy może zawierać prośbę o kliknięcie łącza lub pobranie i uruchomienie pliku.

Możesz pomyśleć, że to wiarygodna wiadomość, kliknij łącze w wiadomości i zaloguj się na stronie, która wydaje się być witryną organizacji, której ufasz.

W tym momencie oszustwo phishingowe jest zakończone.

Przekazałeś atakującemu swoje prywatne informacje.

Jak zapobiegać atakom typu phishing

Główną strategią unikania ataków phishingowych jest szkolenie pracowników i budowanie świadomości organizacyjnej.

Wiele ataków typu phishing wygląda jak legalne wiadomości e-mail i może przejść przez filtr antyspamowy lub podobne filtry bezpieczeństwa.

Na pierwszy rzut oka wiadomość lub strona internetowa może wyglądać jak prawdziwa przy użyciu znanego układu logo itp.

Na szczęście wykrywanie ataków phishingowych nie jest takie trudne.

Pierwszą rzeczą, na którą należy zwrócić uwagę, jest adres nadawcy.

Jeśli adres nadawcy jest odmianą domeny witryny, do której możesz być przyzwyczajony, możesz zachować ostrożność i nie klikać niczego w treści wiadomości e-mail.

Możesz także spojrzeć na adres strony internetowej, do której zostałeś przekierowany, jeśli są tam jakieś linki.

Aby być bezpiecznym, należy wpisać adres organizacji, którą chcesz odwiedzić w przeglądarce lub skorzystać z ulubionych w przeglądarce.

Uważaj na linki, które po najechaniu kursorem pokazują domenę inną niż firma wysyłająca e-mail.

Przeczytaj uważnie treść wiadomości i podchodź sceptycznie do wszystkich wiadomości proszących o podanie prywatnych danych lub zweryfikowanie informacji, wypełnienie formularzy lub pobranie i uruchomienie plików.

Nie daj się też zwieść treści wiadomości.

Atakujący często próbują cię przestraszyć, aby skłonić do kliknięcia łącza lub nagrodzić cię za uzyskanie twoich danych osobowych.

Podczas pandemii lub stanu wyjątkowego w kraju oszuści phishingowi wykorzystają obawy ludzi i wykorzystają treść tematu lub treści wiadomości, aby przestraszyć Cię i skłonić do podjęcia działania i kliknięcia łącza.

Sprawdź także, czy w wiadomości e-mail lub na stronie internetowej nie występują błędy ortograficzne lub gramatyczne.

Inną rzeczą, o której należy pamiętać, jest to, że większość zaufanych firm zwykle nie prosi o przesłanie poufnych danych przez Internet lub pocztę.

Dlatego nigdy nie należy klikać podejrzanych linków ani podawać żadnych poufnych danych.

Co mam zrobić, jeśli otrzymam wiadomość e-mail wyłudzającą informacje?

Jeśli otrzymasz wiadomość wyglądającą na próbę wyłudzenia informacji, masz trzy możliwości.

- Usuń to.

- Zweryfikuj treść wiadomości, kontaktując się z organizacją za pośrednictwem jej tradycyjnego kanału komunikacji.

- Możesz przekazać wiadomość do działu bezpieczeństwa IT w celu dalszej analizy.

Twoja firma powinna już przeglądać i filtrować większość podejrzanych wiadomości e-mail, ale każdy może stać się ofiarą.

Niestety, oszustwa typu phishing stanowią coraz większe zagrożenie w Internecie, a złoczyńcy zawsze opracowują nowe taktyki, aby dostać się do Twojej skrzynki odbiorczej.

Pamiętaj, że ostatecznie jesteś ostatnią i najważniejszą warstwą obrony przed próbami phishingu.

Jak zatrzymać atak phishingowy, zanim on nastąpi

Ponieważ ataki typu phishing opierają się na błędach ludzkich, aby były skuteczne, najlepszym rozwiązaniem jest przeszkolenie pracowników Twojej firmy w zakresie unikania przynęty.

Nie oznacza to, że musisz organizować duże spotkanie lub seminarium na temat tego, jak uniknąć ataku typu phishing.

Istnieją lepsze sposoby znajdowania luk w zabezpieczeniach i poprawy reakcji ludzi na phishing.

2 kroki, które możesz podjąć, aby zapobiec oszustwu typu phishing

A symulator phishingu to oprogramowanie, które pozwala symulować atak phishingowy na wszystkich członków Twojej organizacji.

Symulatory phishingu zazwyczaj zawierają szablony, które pomagają ukryć wiadomość e-mail jako zaufanego dostawcy lub naśladować wewnętrzne formaty wiadomości e-mail.

Symulatory phishingu nie tylko tworzą wiadomość e-mail, ale także pomagają skonfigurować fałszywą stronę internetową, na której odbiorcy wprowadzą swoje dane uwierzytelniające, jeśli nie zdadzą testu.

Zamiast besztać ich za to, że wpadli w pułapkę, najlepszym sposobem poradzenia sobie z tą sytuacją jest przekazanie informacji, jak oceniać e-maile phishingowe w przyszłości.

Jeśli ktoś nie przejdzie testu phishingowego, najlepiej po prostu wysłać mu listę wskazówek dotyczących wykrywania wiadomości phishingowych.

Możesz nawet wykorzystać ten artykuł jako punkt odniesienia dla swoich pracowników.

Inną ważną zaletą korzystania z dobrego symulatora phishingu jest to, że można mierzyć zagrożenia ludzkie w organizacji, które często trudno przewidzieć.

Przeszkolenie pracowników do bezpiecznego poziomu łagodzenia skutków może zająć nawet półtora roku.

Ważne jest, aby wybrać odpowiednią infrastrukturę symulacji phishingu do swoich potrzeb.

Jeśli przeprowadzasz symulacje phishingu w jednej firmie, Twoje zadanie będzie łatwiejsze

Jeśli jesteś MSP lub MSSP, być może będziesz musiał przeprowadzić testy phishingowe w wielu firmach i lokalizacjach.

Wybór rozwiązania opartego na chmurze byłby najlepszą opcją dla użytkowników prowadzących wiele kampanii.

W Hailbytes skonfigurowaliśmy GoPhish, jeden z najpopularniejszych frameworków phishingowych typu open source jako łatwa w użyciu instancja na AWS.

Wiele symulatorów phishingu jest dostępnych w tradycyjnym modelu Saas i wiąże się z napiętymi umowami, ale GoPhish na AWS to usługa oparta na chmurze, w której płaci się według stawki mierzonej, a nie umowy na rok lub 1 lata.

Krok 2. Szkolenie w zakresie świadomości bezpieczeństwa

Kluczowa korzyść z dawania pracownikom świadomość bezpieczeństwa szkolenie chroni ich przed kradzieżą tożsamości, kradzieżą banku i skradzionymi poświadczeniami biznesowymi.

Szkolenie w zakresie świadomości bezpieczeństwa jest niezbędne, aby poprawić zdolność pracowników do wykrywania prób phishingu.

Kursy mogą pomóc w szkoleniu personelu w wykrywaniu prób wyłudzania informacji, ale tylko kilka z nich koncentruje się na małych firmach.

Właściciel małej firmy może kusić, aby obniżyć koszty kursu, wysyłając kilka filmów na YouTube na temat świadomości bezpieczeństwa…

ale personel rzadko pamięta tego typu treningów dłużej niż kilka dni.

Hailbytes ma kurs, który zawiera kombinację szybkich filmów i quizów, dzięki czemu możesz śledzić postępy swoich pracowników, udowodnić, że zastosowano środki bezpieczeństwa i znacznie zmniejszyć ryzyko oszustwa typu phishing.

Możesz sprawdzić nasz kurs na Udemy tutaj lub kliknąć kurs poniżej:

Jeśli chcesz przeprowadzić bezpłatną symulację phishingu w celu szkolenia swoich pracowników, przejdź do AWS i sprawdź GoPhish!

Rozpoczęcie jest łatwe i zawsze możesz się z nami skontaktować, jeśli potrzebujesz pomocy w konfiguracji.